« WiFi » : différence entre les versions

mAucun résumé des modifications |

Aucun résumé des modifications |

||

| Ligne 26 : | Ligne 26 : | ||

AAA correspondrait au VLAN 'normal' de la prise sur laquelle on branche la borne. Pour les tests réalisés au bataclan, AAA=201 et donc le flux radius ne repasse pas par la matrice. | AAA correspondrait au VLAN 'normal' de la prise sur laquelle on branche la borne. Pour les tests réalisés au bataclan, AAA=201 et donc le flux radius ne repasse pas par la matrice. | ||

Pour nos besoins, regrouper les VLANS AAA et 230 suffirait, et c'est ce qui était prévu dans le projet initial. Mais il semblerait que les bornent ne permettent pas d'utiliser un même VLAN pour un SSID wireless et le flux d'administration. | |||

Cette solution n'est pas très satisfaisante au niveau des flux propres de la borne (en rouge : accès au radius, et administration de la borne), d'ou la propostion suivante. | |||

| Ligne 33 : | Ligne 35 : | ||

[[Image:WiFi_Schema2.png]] | [[Image:WiFi_Schema2.png]] | ||

AAA | Comme toutes les communications "personnelles" de la bornes sont taggées VLAN AAA, on choisit le même AAA, à définir, pour toutes les bornes. On réserve donc un '''troisième VLAN''' pour l'administration des bornes, qu'il n'est pas nécessaire de router. | ||

Le fait de le router permettrait néammoins de simplifier l'administration (pas de route a ajouter sur sa machine perso pour administrer une borne), et permettrait de ne pas activer le routage sur lunedenn (source de failles). Le problème est que cela bloque une plage d'ips routables. | |||

On pourrait envisager de réserver 129.104.230.0/27 sur le VLAN AAA pour les bornes et de connecter les clients au reste du sous-réseau 129.104.230.0/24 sur le VLAN 230 par exemple. | |||

Une autre option est un VLAN réservé pour nos serveurs, sur lequel on place aussi les bornes. | |||

Version du 25 juin 2005 à 01:03

Architecture réseau

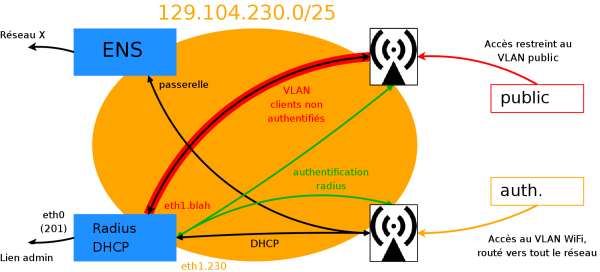

Schéma historique

On le garde pour Kikx parce qu'il l'aime bien ;)

- VLAN 230 :

- clients authentifiés (SSID masqué)

- bornes WiFi

- lunedenn (eth1.230) : radius et dhcp

- passerelle (route vers le réseau école)

- VLAN blah :

- clients sur le SSID public (non authentifiés)

- lunedenn (eth1.blah) : dhcp

- la passerelle est présente mais ne route pas vers le reste du réseau

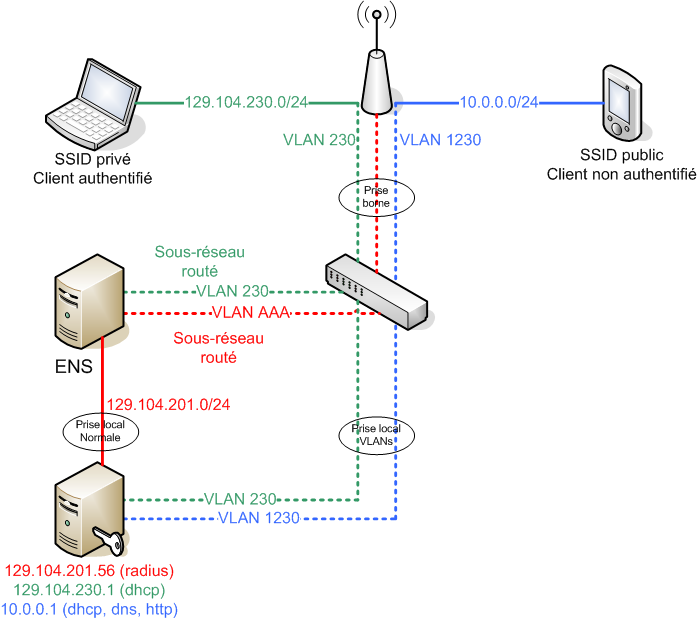

Situaton actuelle

AAA correspondrait au VLAN 'normal' de la prise sur laquelle on branche la borne. Pour les tests réalisés au bataclan, AAA=201 et donc le flux radius ne repasse pas par la matrice.

Pour nos besoins, regrouper les VLANS AAA et 230 suffirait, et c'est ce qui était prévu dans le projet initial. Mais il semblerait que les bornent ne permettent pas d'utiliser un même VLAN pour un SSID wireless et le flux d'administration.

Cette solution n'est pas très satisfaisante au niveau des flux propres de la borne (en rouge : accès au radius, et administration de la borne), d'ou la propostion suivante.

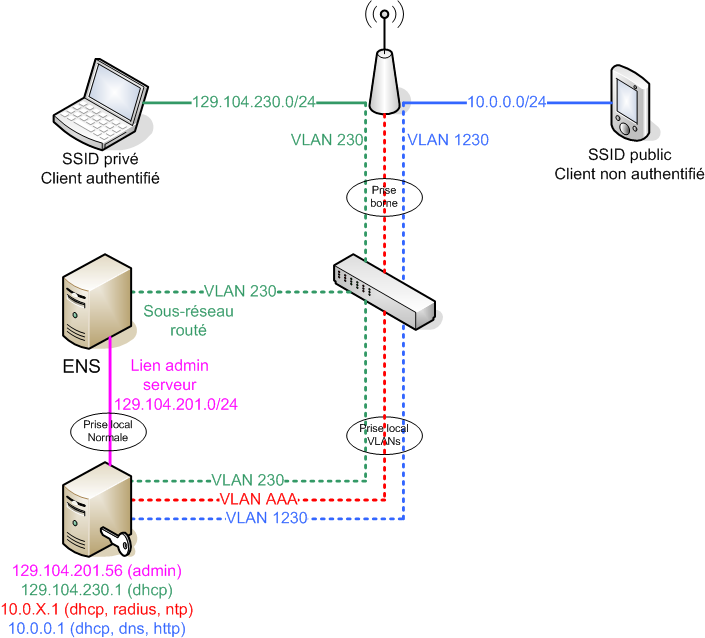

Nouvelle proposition

Comme toutes les communications "personnelles" de la bornes sont taggées VLAN AAA, on choisit le même AAA, à définir, pour toutes les bornes. On réserve donc un troisième VLAN pour l'administration des bornes, qu'il n'est pas nécessaire de router.

Le fait de le router permettrait néammoins de simplifier l'administration (pas de route a ajouter sur sa machine perso pour administrer une borne), et permettrait de ne pas activer le routage sur lunedenn (source de failles). Le problème est que cela bloque une plage d'ips routables.

On pourrait envisager de réserver 129.104.230.0/27 sur le VLAN AAA pour les bornes et de connecter les clients au reste du sous-réseau 129.104.230.0/24 sur le VLAN 230 par exemple.

Une autre option est un VLAN réservé pour nos serveurs, sur lequel on place aussi les bornes.

DNS

- 129.104.230.1 chombier.wifi

- 129.104.230.2 gw.wifi

- 129.104.230.5 borne0.wifi

- 129.104.230.6 borne1.wifi

- 129.104.231.1 blah.wifi

Configuration du client sous Linux

Il faut installer les packages:

- opensc (http://www.opensc.org/)

- wpasupplicant (http://hostap.epitest.fi/wpa_supplicant/)

Configuration de wpasupplicant: /etc/wpasupplicant.conf

#############################

# Config de wpa_supplicant #

#############################

# Fichier d'interface pour contrôle du démon

ctrl_interface=/var/run/wpa_supplicant

# Contrôle d'accès à l'interface (ici root)

ctrl_interface_group=0

# IEEE 802.1X/EAPOL version

eapol_version=1

# Type de scan pour trouver le reseau (par le prog/par la carte/les 2)

ap_scan=2

# EAP fast re-authentication

fast_reauth=1

# OpenSSL Engine support

# make the opensc engine available

opensc_engine_path=/usr/lib/opensc/engine_opensc.so

# make the pkcs11 engine available

pkcs11_engine_path=/usr/lib/opensc/engine_pkcs11.so

# configure the path to the pkcs11 module required by the pkcs11 engine

pkcs11_module_path=/usr/lib/pkcs11/opensc-pkcs11.so

###############################

# Config spécifique au réseau #

###############################

# EAP-TTLS/PAP configuration reseau de l'X

network={

scan_ssid=1 # Scan des essid non broadcastés

ssid="chombier" # essid privé

key_mgmt=IEEE8021X # connection avec clés générées automatiquement

eap=TTLS # Auth EAP-TTLS

identity="blah" # Identifiant

password="bitebite" # mot de passe

ca_cert="/home/ca-cert.pem" # certificat serveur (si on veut vérifier que c'est le bon)

phase2="auth=PAP" # authentification 2eme phase PAP

}

Connection au réseau wifi

On considère que l'interface eth0 est l'interface wifi

Sélectionner l'essid du réseau privé à "chombier"

iwconfig eth0 essid chombier

Lancer wpa_supplicant en démon (-B) (-D driver pour spécifier un driver de carte wifi, -d pour le débug)

wpa_supplicant -i eth0 -B

Une fois la connection établie, lancer une requete dhcp

dhclient eth0

Et voilà, ça devrait marcher.

Retour : Accueil